SYN флуд - SYN flood

А SYN флуд это форма атака отказа в обслуживании в котором злоумышленник быстро инициирует соединение с сервером, не завершая соединение. Серверу приходится тратить ресурсы на ожидание полуоткрытых соединений, которые могут потреблять достаточно ресурсов, чтобы система перестала отвечать на законный трафик.[1][2]

В пакет что злоумышленник отправляет SYN пакет, часть TCP с трехстороннее рукопожатие используется для установления соединения.[3]

Технические детали

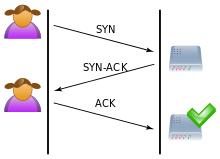

Когда клиент пытается запустить TCP подключение к серверу, клиент и сервер обменяться серией сообщений, которая обычно выполняется следующим образом:

- Клиент запрашивает соединение, отправляя

SYN(синхронизировать) сообщение на сервер. - Сервер признает этот запрос, отправив

SYN-ACKобратно к клиенту. - Клиент отвечает

ACK, и соединение установлено.

Это называется Трехстороннее рукопожатие TCP, и является основой для каждого соединения, установленного с использованием протокола TCP.

Атака SYN-флуда работает, не отвечая серверу с ожидаемым ACK код. Вредоносный клиент может просто не отправлять ожидаемые ACK, или спуфинг источник айпи адрес в SYN, заставьте сервер отправить SYN-ACK на фальсифицированный IP-адрес, который не будет отправлять ACK потому что он "знает", что никогда не отправлял SYN.

Сервер будет ждать подтверждения в течение некоторого времени, так как простая перегрузка сети также может быть причиной отсутствия ACK. Однако при атаке полуоткрытые соединения Созданные вредоносным клиентом связывают ресурсы на сервере и в конечном итоге могут превышать ресурсы, доступные на сервере. В этот момент сервер не может подключиться ни к каким клиентам, законным или нет. Это фактически отказывает в обслуживании законным клиентам. Некоторые системы могут также работать со сбоями или давать сбой, когда другие функции операционной системы испытывают нехватку ресурсов таким образом.

Контрмеры

Есть ряд хорошо известных контрмер, перечисленных в RFC 4987 включая:

- Фильтрация

- Увеличение отставания

- Уменьшение таймера SYN-RECEIVED

- Переработка самых старых полуоткрытый TCP

- SYN-кеш

- SYN файлы cookie

- Гибридные подходы

- Межсетевые экраны и прокси

Смотрите также

- Атака отказа в обслуживании

- Фрагментная атака

- Протокол управляющих сообщений Интернета

- Подмена IP-адреса

- Пинг флуд

- Смурф атака

- UDP-флуд-атака

Рекомендации

- ^ "CERT Advisory CA-1996-21 TCP SYN Flooding и IP Spoofing Attacks" (PDF). Институт программной инженерии Университета Карнеги-Меллона. В архиве из оригинала от 14.12.2000. Получено 18 сентября 2019.

- ^ Нью-йоркская служба Panix подверглась хакерской атаке, New York Times, 14 сентября 1996 г.

- ^ "Что такое DDoS-атака?". Cloudflare.com. Cloudflare. Получено 4 мая 2020.